Sicherheit, Datenschutz und Compliance auf Enterprise-Niveau

Zertifizierungen, dokumentierte Kontrollen und unterstützende Nachweise für Sicherheitsprüfung und Due Diligence.

Zuletzt aktualisiert: März 2026

Assurance Snapshot

27001

ISO/IEC-Zertifizierung

DSGVO

Datenschutz-Compliance

AWS

Zertifizierte Infrastruktur

2011

Plattformstart

Überblick

Trust Center Überblick

Das Peopleware Trust Center umfasst Compliance, Produkt- und Infrastruktursicherheit, Zuverlässigkeit, Governance, Datenschutz und den Zugang zu unterstützender Dokumentation.

Compliance

Sicherheit

Zuverlässigkeit

Governance

Compliance

Zentrale Compliance-Nachweise

Wesentliche Zertifizierungen, regulatorische Verpflichtungen und vertragliche Zusagen stehen Ihnen zur Einsicht zur Verfügung.

| Bereich | Status |

|---|---|

| ISO/IEC 27001 | Zertifiziert ISO/IEC 27001:2022-zertifiziert für die Bereitstellung, den Betrieb, die Wartung und das Management der Peopleware-Plattform. Die Zertifizierung wird jährlich von einer akkreditierten externen Zertifizierungsstelle auditiert. Zertifikat anzeigen → |

| DSGVO | Konform Verpflichtungen aus EU- und UK-DSGVO werden durch einen Auftragsverarbeitungsvertrag unterstützt. Dedizierter Datenschutzbeauftragter unter privacy@peopleware.com erreichbar. Rechte betroffener Personen und Löschung auf Anforderung werden unterstützt. AVV verfügbar in EN / DE / FR. Jährliche Compliance-Überprüfungen werden durchgeführt und unabhängige Audits sind Teil des Compliance-Programms. privacy@peopleware.com |

| AWS-Infrastruktur | Zertifizierte Hosting-Umgebung Gehostet in AWS-Rechenzentren mit Zertifizierungen nach ISO 27001, PCI DSS Service Provider Level 1 und SOC 2, mit integrierter Redundanz und physischen Sicherheitskontrollen. |

| Unterauftragsverarbeiter | Kontrolliert und offengelegt Eine kontrollierte Gruppe externer Verarbeiter unterstützt den Plattformbetrieb. Alle Lieferanten unterliegen definierten Sicherheitsverpflichtungen, Vertraulichkeitsvereinbarungen und regelmäßiger Überprüfung gemäß der Lieferantensicherheitsrichtlinie. Die vollständige Liste der Unterauftragsverarbeiter ist veröffentlicht. Unterauftragsverarbeiter anzeigen → |

| Technische und organisatorische Maßnahmen | Dokumentiert Technische und organisatorische Maßnahmen dokumentieren die Schutzmaßnahmen, die Peopleware zum Schutz von Kundendaten anwendet, abgeleitet aus dem nach ISO 27001:2022 zertifizierten Informationssicherheitsmanagementsystem. Alle 93 ISO 27001:2022-Kontrollen wurden bewertet und die anwendbaren umgesetzt. Die TOMs sind in Anhang 2 des Auftragsverarbeitungsvertrags veröffentlicht. TOMs anzeigen → |

| Cyber-Versicherung | Auf Anfrage verfügbar Die Haftpflichtversicherung umfasst die Deckung von Cyber-Schadensfällen. Das Zertifikat wird im Rahmen des Prozesses zur Anforderung von Sicherheitsdokumentation bereitgestellt. |

Sicherheit

Zentrale Sicherheitskontrollen

Peopleware wendet dokumentierte Produkt-, Plattform- und Betriebssicherheitskontrollen an, um Kundendaten zu schützen.

Identitäts- und Zugriffsmanagement

Der Zugriff auf Systeme und Daten ist standardmäßig untersagt und wird nur nach ausdrücklicher Freigabe gewährt. Eine rollenbasierte Zugriffssteuerung (RBAC) vergibt Berechtigungen anhand klar definierter Rollen. Single Sign-On (SSO) ist die bevorzugte Authentifizierungsmethode; wo SSO nicht verfügbar ist, sind Zwei-Faktor-Authentifizierung (2FA) oder Passkeys verpflichtend.

Kryptografie

Alle Kundendaten werden während der Speicherung und Übertragung verschlüsselt. Sämtliche symmetrischen Verschlüsselungsschlüssel werden in einem dedizierten Key-Management-System (KMS) verwaltet. Die Datenübertragung erfolgt über TLS (Version 1.2 oder höher). Backups werden ebenfalls verschlüsselt gespeichert.

Sicherer Entwicklungslebenszyklus

Unser sicherer Produktentwicklungszyklus verankert Sicherheit in allen Phasen der Softwareentwicklung. Änderungen am Produktivsystem erfordern mehrstufige Freigaben; eine Einzelperson kann sie nicht ohne unabhängige Prüfung vornehmen. Automatisierte SAST-, SCA- und DAST-Verfahren sind fest in unsere Entwicklungs-Pipelines integriert. Code-Reviews bei Pull Requests sind verpflichtend. Unabhängige Drittanbieter führen jährlich Penetrationstests durch.

Monitoring und Incident Response

Kunden werden bei Verletzungen des Schutzes personenbezogener Daten gemäß DSGVO-Verpflichtungen benachrichtigt.

Backups und Resilienz

Backups werden in definierten Intervallen erstellt, an mehreren Standorten gespeichert und verschlüsselt. Die Wiederherstellung der Peopleware-Anwendung wird jährlich getestet. Unsere Richtlinie zum Business Continuity Management (BCM) definiert den Rahmen für die Notfallvorsorge und deckt Szenarien wie Ausfälle der Hosting-Infrastruktur, Cybersicherheitsvorfälle und menschliches Versagen ab.

Schwachstellenmanagement

CVE-Datenbanken und Sicherheitshinweise werden kontinuierlich verfolgt, um neue Schwachstellen frühzeitig zu erkennen, die Systeme im Geltungsbereich unseres Informationssicherheits-Managementsystems (ISMS) betreffen. Mindestens einmal jährlich wird ein internes Audit durchgeführt. Privilegierte Zugriffsrechte werden jährlich im Rahmen des Auditprogramms überprüft. Identifizierte Schwachstellen werden nach Schweregrad priorisiert und im Rahmen unseres Korrekturmaßnahmen-Prozesses bis zur Behebung nachverfolgt.

Informationsklassifizierung

Alle Informationswerte werden einer von vier Klassifizierungsstufen zugeordnet: Öffentlich, Intern, Eingeschränkt oder Vertraulich. Die Klassifizierung bestimmt, wie die jeweiligen Informationen gehandhabt, gespeichert, weitergegeben und entsorgt werden dürfen. Geräte und Datenträger mit eingeschränkten oder vertraulichen Daten werden vor der Entsorgung sicher gelöscht; die Entsorgung wird dokumentiert.

Personalsicherheit

Alle Arbeitsverträge enthalten Vertraulichkeits- und Datenschutzklauseln. Im Rahmen der Bewerberprüfung werden Identität, Referenzen, Arbeitszeugnisse und Qualifikationen geprüft; in Regionen, in denen dies rechtlich zulässig ist, werden zusätzlich Hintergrundüberprüfungen durchgeführt. Neue Mitarbeitende erhalten ihre rollenbasierten Systemzugänge bereits vor dem ersten Arbeitstag und unterzeichnen innerhalb der ersten beiden Arbeitswochen eine Verpflichtungserklärung zur Einhaltung unserer ISMS-Richtlinien.

Penetrationstests

Unabhängige Drittanbieter führen jährlich Penetrationstests an unseren Systemen und Anwendungen durch, um mögliche Schwachstellen zu identifizieren. Die Ergebnisse stehen Kunden und qualifizierten Interessenten auf Anfrage und nach Unterzeichnung einer Vertraulichkeitsvereinbarung zur Verfügung.

Zuverlässigkeit

Verfügbarkeit und Betriebskontinuität

Klare Verfügbarkeitszusagen, ein dokumentierter Backup-Status, eine etablierte Wiederherstellungsplanung und transparente Statusinformationen bilden die Grundlage unserer betrieblichen Resilienz.

Verfügbarkeit

SLA-gestützte Zusagen in den AGB definiert

Backups

In definierten Intervallen erstellt, verschlüsselt und jährlich getestet

RTO / RPO

Definierte Wiederherstellungsziele in der BCM-Richtlinie dokumentiert

Statusseite

Öffentliche Service-Transparenz unter status.peopleware.com

Betriebskennzahlen

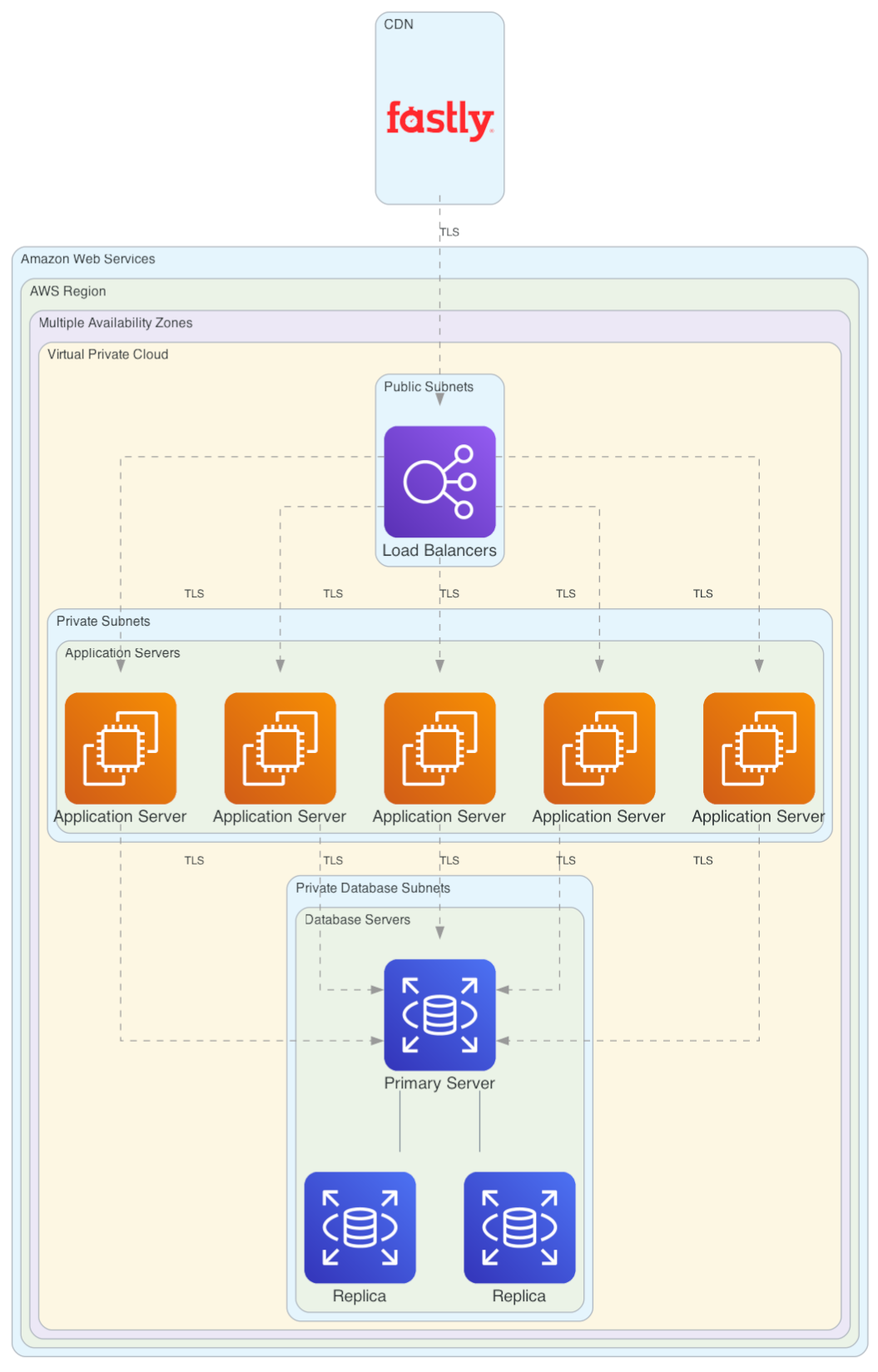

Architektur

Plattformarchitektur im Überblick

Alle Datenflüsse sind per TLS verschlüsselt. Jeder Kundentenant ist logisch isoliert.

Hosting

Die Peopleware-Plattform wird derzeit auf Amazon Web Services betrieben. Die genutzten Rechenzentren sind nach ISO 27001, PCI DSS Service Provider Level 1 und SOC 2 zertifiziert und verfügen über mehrstufige Redundanz sowie physische Sicherheitsmaßnahmen.

Verschlüsselung

Alle Daten werden während der Übertragung per TLS mit starken Cipher Suites und HTTP Strict Transport Security (HSTS) gesichert. Auch ruhend gespeicherte Daten einschließlich Backups sind verschlüsselt; die zugehörigen Schlüssel werden in einem dedizierten Key-Management-System (KMS) verwaltet.

Kundentrennung

Jede Kundenumgebung ist innerhalb unserer Multi-Tenant-Architektur logisch isoliert. Jedem Tenant wird eine eindeutige Kennung zugewiesen, sodass ein Datenzugriff zwischen Kunden technisch ausgeschlossen ist.

Unterauftragsverarbeiter

Ein sorgfältig ausgewählter Kreis von Unterauftragsverarbeitern unterstützt den Plattformbetrieb. Die vollständige Liste ist öffentlich einsehbar und wird bei Änderungen aktualisiert.

Governance

Sicherheits-Governance und Aufsicht

Unsere Informationssicherheits-Governance stützt sich auf das ISMS, verbindliche Richtlinien, regelmäßige Überprüfungen und klar definierte Verantwortlichkeiten.

ISMS und Audits

Der Geltungsbereich unseres Informationssicherheits-Managementsystems (ISMS) umfasst Bereitstellung, Betrieb, Wartung und Steuerung der Peopleware-Plattform. Das ISMS ist nach ISO/IEC 27001:2022 zertifiziert und wird jährlich von einer akkreditierten externen Zertifizierungsstelle auditiert. Alle ISMS-Dokumente durchlaufen einen definierten Prüf- und Freigabeprozess. Zusätzlich führen wir mindestens einmal jährlich ein internes Audit durch, in dessen Rahmen auch die privilegierten Zugriffsrechte überprüft werden.

Risikomanagement

Risiken werden im Rahmen des ISMS identifiziert, bewertet und behandelt. Ein neunstufiger Korrekturmaßnahmen-Prozess stellt sicher, dass Nichtkonformitäten formell erfasst, zugewiesen und behoben werden. Risikobehandlungsentscheidungen werden für alle anwendbaren Maßnahmen aus ISO/IEC 27001:2022 dokumentiert. Risikoverantwortliche stellen die Umsetzung und Überprüfung der Behandlungspläne sicher.

Richtlinien und operative Maßnahmen

Peopleware unterhält ein verbindliches Richtlinienwerk, das alle wesentlichen Bereiche des ISMS abdeckt. Es umfasst unter anderem Vorgaben zu Zugriffskontrolle, Kryptografie, sicherer Entwicklung, Incident Management, Business Continuity, Lieferantensicherheit, Informationsklassifizierung, Nutzung mobiler Geräte, Nutzung von IT-Ressourcen und physischer Sicherheit.

Schulung und Verantwortlichkeit

Alle Mitarbeitenden von Peopleware sind verpflichtet, mindestens einmal jährlich Schulungen zur Informationssicherheit und zum Datenschutz zu absolvieren. Neue Mitarbeitende durchlaufen das vollständige Programm im Rahmen des unternehmensweiten Onboardings. Die Teilnahme wird zentral dokumentiert, eine Abschlussquote von 100% ist verbindlich, und die Schulungsnachweise werden als Teil der ISMS-Dokumentation geführt.

Lieferantenaufsicht

Alle Lieferanten, die Peopleware-Informationen erstellen, pflegen, speichern, verarbeiten, übertragen oder auf sie zugreifen, unterliegen definierten Sicherheitsanforderungen. Lieferanten werden nach Risikoniveau klassifiziert (hoch, mittel, niedrig). Alle Lieferanten werden jährlich überprüft, Hochrisikolieferanten halbjährlich. Die Sicherheitsanforderungen sind in den Lieferantenvereinbarungen verankert.

Compliance-Monitoring

Peopleware führt jährliche Compliance-Überprüfungen durch, die gesetzliche, regulatorische und vertragliche Verpflichtungen abdecken. Unabhängige Audits, einschließlich Penetrationstests durch Drittanbieter, sind Teil des Compliance-Programms. Nichtkonformitäten, die durch Audits oder Überprüfungen identifiziert werden, werden über unseren Korrekturmaßnahmen-Prozess behoben.

Kontinuierliche Verbesserung

Kontinuierliche Verbesserung ist eine verbindliche ISMS-Anforderung gemäß ISO/IEC 27001:2022. Berücksichtigt werden dabei Korrekturmaßnahmen nach Vorfällen, Auditbefunde, Auswertungen nach Notfällen, jährliche Richtlinienüberprüfungen und die Ergebnisse aus Managementbewertungen. Notfallpläne werden mindestens jährlich überarbeitet und nach jeder Übung sowie nach jedem Vorfall aktualisiert.

Datenschutz und Datennutzung

Ihre Daten gehören Ihnen

Datenhoheit

Kundendaten verbleiben vollständig im Eigentum des Kunden. Peopleware verarbeitet sie ausschließlich zur Erbringung der Plattformleistungen gemäß dem abgeschlossenen Auftragsverarbeitungsvertrag (AVV).

Kein Training von KI- oder Machine-Learning-Modellen

Kundendaten werden niemals zum Training von Machine-Learning-Modellen oder KI-Systemen verwendet. Die Verarbeitung erfolgt ausschließlich zu den vertraglich vereinbarten Zwecken der Leistungserbringung.

Aufbewahrung und Löschung

Aufbewahrungs- und Löschverfahren entsprechen den Anforderungen der DSGVO. Vor der Entsorgung von Geräten oder Datenträgern erfolgt eine sichere Datenlöschung. Die jährlichen Compliance-Überprüfungen umfassen auch die Datenschutzverpflichtungen.

Zugang zur Dokumentation

Sicherheitsdokumentation und Nachweise

Vertiefende Sicherheitsunterlagen stehen über einen formalen Anfrageprozess zur Verfügung. Due-Diligence-Unterlagen werden in der Regel innerhalb eines Werktags bereitgestellt.

Bestehende Kunden wenden sich direkt an Ihren Customer Success Manager. Mutmaßliche Sicherheitsvorfälle melden Sie bitte über den regulären Supportprozess als Support-Ticket mit hoher Priorität.

ISO 27001-Zertifikat

Aktuelles ISO/IEC 27001:2022-Zertifizierungsdokument

Zertifikat anzeigen →Liste der Unterauftragsverarbeiter

Vollständige Liste externer Verarbeiter

Unterauftragsverarbeiter anzeigen →Allgemeine Geschäftsbedingungen

Vertragliche Zusagen und Verfügbarkeitsziel

AGB anzeigen →Zusammenfassung des Penetrationstests

Jährliche Testergebnisse eines unabhängigen Drittanbieters

Überblick zur Business Continuity

Zusammenfassung der BCM-Richtlinie und der Notfallpläne

Cyber-Versicherungszertifikat

Aktuelles Deckungszertifikat

Erklärung zur Anwendbarkeit

Vollständige Liste der ISO/IEC 27001:2022-Kontrollen mit Umsetzungsstatus

Informationssicherheitsrichtlinie

Übergeordnete ISMS-Richtlinie zu Geltungsbereich, Zielen und Führungsverantwortung

Vorfallmanagement-Richtlinie

Überblick über Vorfallklassifizierung, Eskalation und Benachrichtigungsverfahren

Newsletter

Erhalten Sie die neuesten WFM-Tipps und Tricks in Ihre Inbox